Als je verwoed hebt gegoogled: "Waarom stuurt mijn WP-site mijn gebruikers door naar een andere website?" je bent hoogstwaarschijnlijk het slachtoffer van WordPress Redirect Hacking, een van de vele innovatieve hackmethoden die hackers gebruiken. Om dit beter te begrijpen, moet je begrijpen hoe hackers die zich op WordPress richten, werken. In dit artikel vertellen we u ook welke gevolgen dit heeft voor uw online business en hoe u dit kunt oplossen. Laten we beginnen.

Tekenen van een gehackte WordPress-omleiding

Laten we eerst eens kijken of uw site een van de volgende symptomen vertoont:

- Uw website leidt zijn gebruikers door naar een andere website.

- Uw beheerder ziet de pagina '404-fout' nadat hij zich heeft aangemeld bij het dashboard.

- Uw website wordt in de zoekresultaten van Google gemarkeerd als ‘spam’ of ‘gehackt’.

- Op uw website worden meerdere pushmeldingen weergegeven die niet door u zijn gemaakt.

- U kunt niet inloggen op het beheerdersdashboard van uw account of toegang krijgen tot het dashboard.

- Er staat kwaadaardige of ongeïdentificeerde code in het .htaccess- of index.php- bestand van uw WP-installatie.

Als uw antwoord op een van de bovenstaande vragen ja is, dan bent u gecompromitteerd door een gehackte omleidingsaanval. Elk van deze problemen kan ernstige schade toebrengen aan uw bedrijf. Laten we in de volgende sectie zien hoe.

Hoe WordPress-omleidingen uw bedrijf kunnen beïnvloeden

Hier volgen enkele manieren waarop omleidingsaanvallen van invloed kunnen zijn op uw bedrijf:

- Bezoekers van uw website worden omgeleid naar ongevraagde externe websites, waardoor er onmiddellijk verkeer verloren gaat, wat van invloed kan zijn op de bedrijfsinkomsten, vooral als u een e-commerce winkel heeft.

- Zelfs een enkele omleiding kan ertoe leiden dat online gebruikers hun vertrouwen in uw merk en reputatie verliezen – en dat de kans kleiner is dat ze uw website opnieuw bezoeken.

- Verlies van SEO-ranking omdat Google uw website zou kunnen opschorten of zelfs op de zwarte lijst zou kunnen zetten; dit kan verder leiden tot verlies aan inkomend verkeer.

- Uw website kan ook worden opgeschort door uw WordPress-hostingbedrijf .

- Uw beheerder heeft geen toegang meer tot de beheerdersdashboardpagina en kan geen beheerderstaken meer uitvoeren.

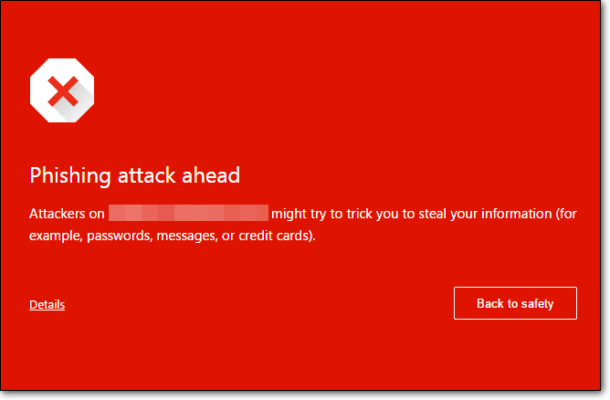

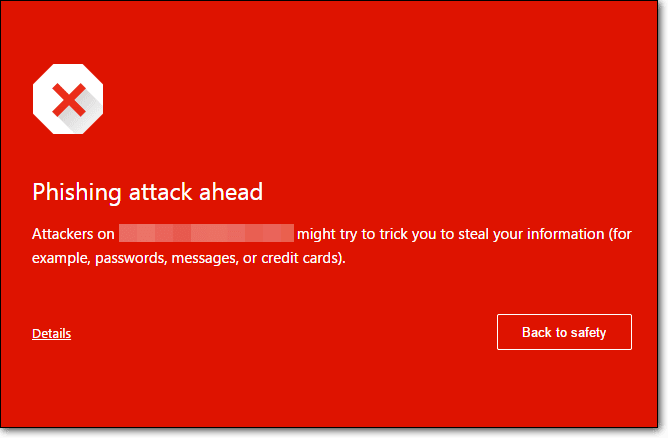

- Uw doorgestuurde bezoekers kunnen uiteindelijk persoonlijke of vertrouwelijke informatie delen op de externe phishing-website, waardoor hackers de gegevens kunnen misbruiken om geld te verdienen of ongeautoriseerde transacties uit te voeren.

- Eindelijk hebben hackers nu een manier om uw website opnieuw te infecteren, zelfs nadat het probleem is opgeschoond en opgelost.

Dit zijn slechts enkele manieren waarop een omleidingsaanval uw website en bedrijf in gevaar kan brengen. Hoe kunt u uw website na een omleidingsaanval detecteren en repareren? Laten we het uitzoeken.

Hoe u uw gehackte website kunt opschonen van gehackte omleidingen

Om uw website op te schonen en te herstellen van de Hacked Redirect-infectie, kunt u een van de volgende methoden gebruiken:

- Automatisch opschonen van malware: waarbij gebruik wordt gemaakt van een plug-in of tool voor het scannen en opschonen van malware.

- Handmatige malware-opruiming: dat is de technische manier van site-opruiming.

Laten we elk van deze methoden bespreken en bepalen welke effectiever en gemakkelijker te gebruiken is.

Methode 1 – Automatisch opruimen van malware

Dankzij de wereldwijde populariteit heeft WordPress verschillende beveiligingsplug-ins of -tools die u eenvoudig kunt installeren en gebruiken om malware zoals kwaadaardige omleidingen , SEO-spam, linkinjectie en meer te detecteren en verwijderen. Een van de meest populaire is MalCare.

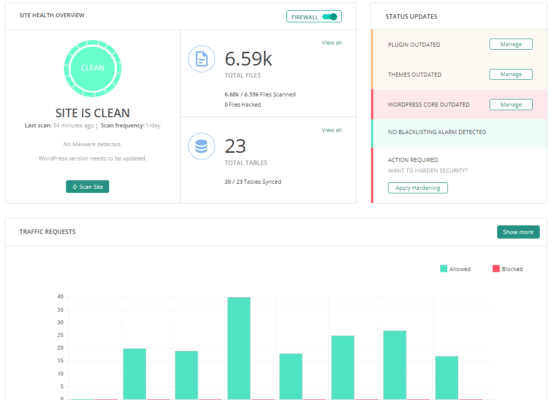

Het is niet alleen effectief tegen verschillende soorten malware-infecties, maar is ook snel, gebruiksvriendelijk en kan malware onmiddellijk detecteren en verwijderen. Hoewel er veel betaalde beveiligingstools zijn, raden we MalCare aan omdat het, vanuit onze ervaring, een totaaloplossing biedt voor het scannen en verwijderen van malware. Zo kunt u MalCare gebruiken:

- Download en installeer de MalCare-plug-in voor uw website.

- Na installatie en activering voert de tool automatisch een volledige scan van uw site uit.

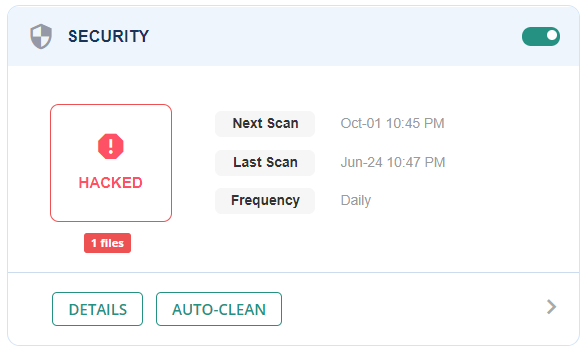

- Bekijk via het paneel Beveiliging in het dashboard of er gehackte bestanden zijn.

- Klik vervolgens op de knop "Auto Clean" in het beveiligingspaneel.

Dat is alles wat u hoeft te doen: MalCare reinigt uw website van eventuele infecties of kwaadaardige code.

Om uw website tegen toekomstige aanvallen te beschermen, navigeert u ten slotte naar het gedeelte ‘Websiteverharding’ en klikt u op ‘Verharding toepassen’.

Naast eenvoudig scannen en opschonen biedt de beveiligingsplug-in een reeks andere beveiligingsfuncties die het uw geld waard maken.

Als u niet wilt investeren in een betaalde tool, kunt u kiezen voor handmatig scannen en verwijderen. Laten we dit in de volgende sectie bespreken.

Methode 2 – Handmatige malware-opruiming

Voordat we verder gaan, is het belangrijk om te onthouden dat het handmatig opschonen van malware zelfs voor doorgewinterde gebruikers een uitdaging is. Bovendien is het tijdrovend en vergt het een paar technische stappen. We raden u aan deze methode alleen te gebruiken als u zeker bent van de technische en WordPress-kennis en -vaardigheden.

Voordat u handmatig opschoont, raden we u aan een volledige back-up van uw website en database te maken. U kunt een back-upplug-in zoals BlogVault gebruiken die databaseback-ups automatiseert en uw bestanden veilig op een onafhankelijke locatie opslaat.

Zodra dat is gebeurd, volgt u de onderstaande stappen voor handmatig opruimen:

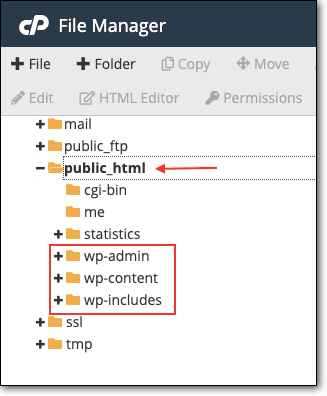

- Uw Core WP-bestanden zijn het meest waarschijnlijk het doelwit van hackers. Vergeet niet om ze te controleren, waaronder wp-config.php, wp-settings.php, index.php, wp-load.php en .htaccess-bestanden in uw installatie.

- Download een nieuw exemplaar van WP (met dezelfde versie als uw installatie) en gebruik vervolgens de Diffchecker- tool om uw geïnstalleerde bestanden handmatig te vergelijken met het nieuwe exemplaar.

- Controleer vervolgens of er achterdeurtjes in uw installatie zitten die hackers gebruiken om toegang te krijgen tot uw site, zelfs nadat u deze heeft opgeschoond. Controleer hiervoor op kwaadaardige PHP-functies zoals eval, base64_decode en gzinflate.

- De volgende stap is dat u zich aanmeldt bij het gedeelte 'Gebruikers' van uw dashboard en controleert op verdachte of onbekende beheerdersgebruikers. Indien gevonden, verwijder dan dergelijke gebruikers.

- Naast uw kern-WP-bestanden kunnen uw geïnstalleerde plug-ins/thema's ook kwaadaardige code bevatten. U moet dus elke plug-in of thema met de originele kopie, die u van hun sites moet downloaden.

- De laatste stap is het scannen op malware in uw database. Hiervoor moet je zoeken naar termen als <script>, eval, base64_decode, or gzinflate in your database tables.

Een waarschuwing voordat we beginnen: deze methode is tamelijk technisch en ingewikkeld en vereist dat u kritische Core WP-bestanden en databasetabellen wijzigt.

Conclusie

Hackers innoveren voortdurend en je zult altijd nieuwere en geavanceerdere vormen van WordPress Hacked Redirect tegenkomen – die niet handmatig kunnen worden gedetecteerd.

Hoewel u veel beveiligingsstappen kunt nemen om uw website te beschermen, is het installeren van een beveiligingsplug-in de beste investering die u kunt doen om uw site veilig te houden. Op de lange termijn is het de bespaarde tijd en moeite zeker waard, om nog maar te zwijgen van de gemoedsrust die het biedt. Of u kunt investeren in een WordPress-onderhoudsplan zoals het onze.

We hopen dat u dit artikel informatief en nuttig vond. Deel uw mening en mening met ons over dit artikel. Ik kijk ernaar uit om van je te horen.

Laat een reactie achter